«Безопасный» в браузере Chrome не означает «безопасный»

- Что на самом деле означает «безопасный» в браузере Chrome?

- LetsEncrypt предоставляет действительные SSL-сертификаты фишинговым сайтам

- Проблема не только в LetsEncrypt. Это также другие центры сертификации (CA).

- Даже если ЦС отзывает сертификат, Chrome все равно отображает его как «Действительный» и «Безопасный».

- Вы не можете полагаться на предупреждения вредоносных сайтов Chrome из списка безопасного просмотра Google.

- Что вы должны сделать, чтобы обеспечить безопасность в Интернете?

- Что может сделать Google Chrome для повышения безопасности?

- Что может сделать LetsEncrypt для улучшения безопасности?

- А как насчет других CA, таких как Comodo?

- Распространить слово!

Веб-браузер Google Chrome используется более 50% пользователей в сети. Когда вы посещаете веб-сайт, использующий SSL, иначе известный как HTTPS или TLS, в строке адреса браузера вы видите зеленое сообщение с надписью «Безопасный».

«Безопасный» в браузере Chrome не означает «безопасный». В этом посте я объясню, почему в терминах, которые легко понять, и расскажу, что с этим делать. Я написал этот пост, чтобы его было легко читать. Я хотел бы призвать вас поделиться этим с друзьями и семьей, чтобы помочь им оставаться в безопасности.

Для наших технических читателей, вот краткое изложение того, что мы обсуждаем в этом посте:

- Мы показываем, что SSL-сертификаты выдаются несколькими центрами сертификации (CA) фишинговым сайтам, выдавая себя за Google, Microsoft, Apple и другие известные компании.

- Действительный сертификат заставляет Chrome показывать веб-сайт как «безопасный».

- Когда сертификат аннулируется, как только CA осознает, что он не должен был его выдавать, мы показываем, что Chrome по-прежнему показывает сайт как «безопасный». Статус «отозван» виден только в инструментах разработчика Chrome.

- Вредоносным сайтам, которым выданы действительные сертификаты SSL, требуется некоторое время, чтобы появиться в списке вредоносных сайтов Chrome. Мы показываем, что на список безопасного просмотра нельзя полагаться как на механизм резервного копирования для защиты пользователей от вредоносных сайтов с действительными сертификатами SSL.

Что на самом деле означает «безопасный» в браузере Chrome?

Для того чтобы Chrome пометил веб-сайт как «безопасный», ему необходимо настроить SSL на своем веб-сервере. В рамках этого процесса ему необходимо связаться с центром сертификации (ЦС), чтобы получить «сертификат». Предполагается, что ЦС должен убедиться, что владелец сайта действительно владеет сайтом. Этот процесс называется проверкой домена. Помимо проверки того, что владелец домена действительно владеет веб-сайтом, ЦС не обязан делать что-либо еще.

В Chrome, когда вы видите «Безопасный» в адресной строке браузера, это означает, что соединение между вашим браузером и веб-сайтом, к которому вы подключены, зашифровано. Это также означает, что лицо, установившее сертификат на сайте, фактически владеет доменом сайта. Это не означает, что домен является «Надежным», «Безопасным», «Не вредоносным» или чем-то еще.

LetsEncrypt предоставляет действительные SSL-сертификаты фишинговым сайтам

До относительно недавнего времени CA обычно не выпускали SSL-сертификат для сайта, который явно пытается притвориться, что это apple.com или microsoft.com. Тем не менее, есть новый CA под названием LetsEncrypt который выдает бесплатные сертификаты веб-сайтам, которые хотят использовать SSL.

У LetsEncrypt благородная цель. Они пытаются освободить использование SSL для шифрования соединений в Интернете. Однако они не проверяют, притворяется ли владелец сайта кем-то другим. Таким образом, результатом этого является то, что мы видим много фишинговых сайтов, у которых есть действительный сертификат, выданный LetsEncrypt и который отображается в браузере Chrome как «Безопасный».

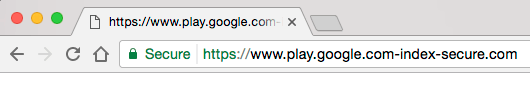

Вот пример веб-сайта, который использует сертификат LetsEncrypt и который отображается как «Безопасный» в Chrome. На момент написания этой статьи (1:00 по тихоокеанскому времени 28 марта 2017 г.) этот сайт не был указан как вредоносный в Chrome или в списке безопасного просмотра Google и отображается как «Безопасный».

Как видите, Chrome говорит, что сайт защищен. Владелец сайта пытается притвориться, что сайт находится в магазине Google Play. Они надеются, что вы перепутаете текст после «.com» с тем, что обычно появляется после косой черты в реальном магазине Google Play. Это пример фишингового сайта, который попытается обмануть вас при вводе учетных данных для входа в Google Play Store.

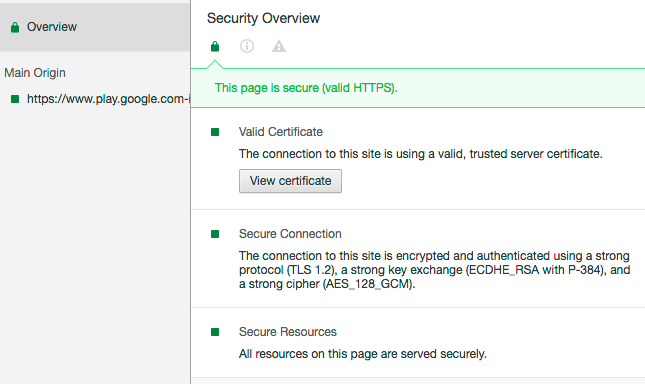

Чтобы просмотреть информацию о сертификате этого сайта, вам необходимо открыть инструменты разработчика Chrome и просмотреть вкладку безопасности. Вы можете сделать это, перейдя в меню View> Developer> Developer Tools.

Вот как выглядит вкладка разработчика:

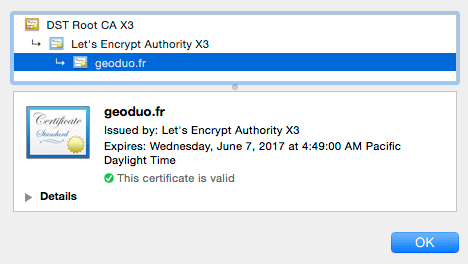

Если вы нажмете «Просмотреть сертификат», вот что вы видите:

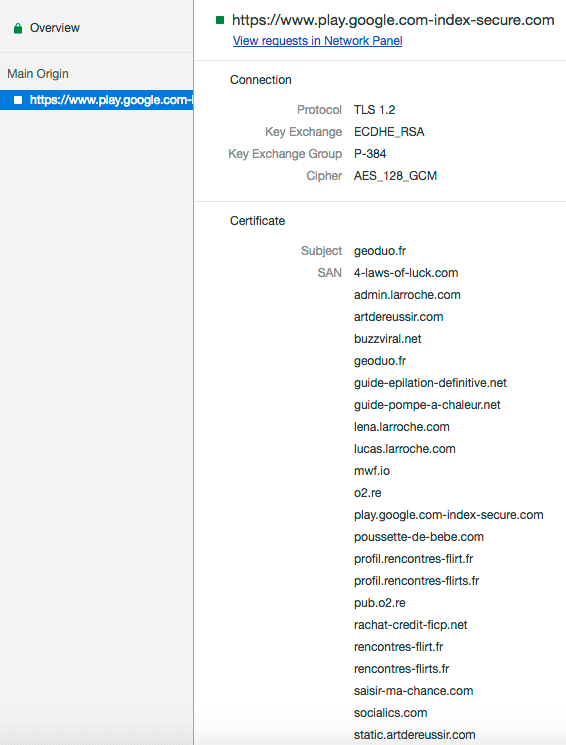

Сертификат указан как принадлежащий geoduo.fr, но на самом деле он используется многими другими веб-сайтами. На вкладке сети вы можете увидеть этот список сайтов: (показаны только первые несколько)

Все эти сайты имеют одинаковый сертификат. Это может означать несколько вещей. Это может означать, что ими управляет один и тот же человек. Это также может означать, что хостинг-провайдер, который размещает этот сайт, в данном случае OVH SAS France, выпустил бесплатный сертификат для этого сайта и включил множество других сайтов в один и тот же сертификат SSL.

Как видите, «Безопасный» в данном случае просто означает, что вы общаетесь с вредоносным веб-сайтом, используя зашифрованное соединение. Это не означает, что сайт является «безопасным».

Проблема не только в LetsEncrypt. Это также другие центры сертификации (CA).

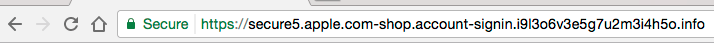

Эта проблема не ограничивается только LetsEncrypt, хотя на сегодняшний день они являются наиболее распространенным центром сертификации, который в настоящее время используют фишинговые сайты. В приведенном ниже примере веб-сайт притворяется Apple.com, так что он может украсть ваши учетные данные для входа в Apple:

На момент написания статьи (28 марта в 1:00 по тихоокеанскому времени) этот сайт не был указан в списке безопасного просмотра Google, и Chrome показывал его как «Безопасный». В этом случае сертификат был выдан Comodo.

Даже если ЦС отзывает сертификат, Chrome все равно отображает его как «Действительный» и «Безопасный».

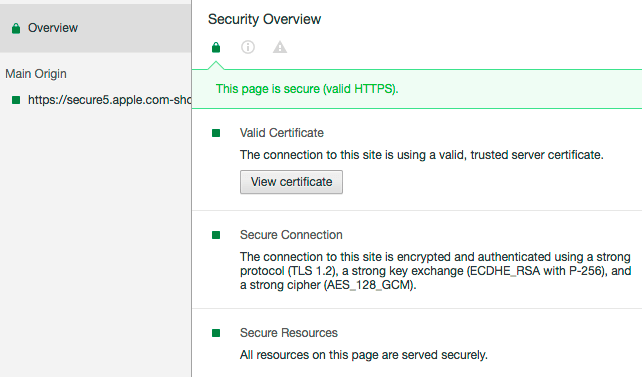

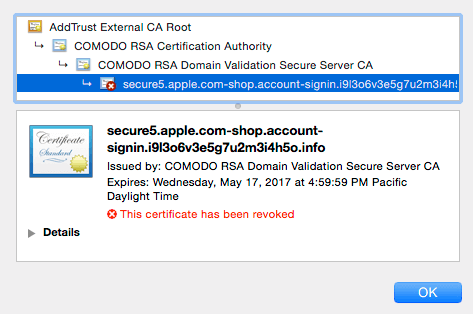

Давайте посмотрим на сертификат Comodo в приведенном выше примере. Сначала мы переходим в «Инструменты разработчика» в Chrome и открываем вкладку «Безопасность»:

Как вы можете видеть, в обзоре безопасности говорится, что страница «безопасна». Теперь нажмите на «Просмотр сертификата»:

Оказывается, этот сертификат был «отозван». Это означает, что Comodo, CA в данном случае, понял, что сертификат принадлежит вредоносному веб-сайту после того, как выпустил его, и они решили пометить его как недействительный.

Поскольку Chrome не проверяет списки отзыва сертификатов в режиме реального времени, он показывает, что сертификат действителен в строке адреса, а на сайте - как «Безопасный». Chrome не знает, что Comodo отозвал сертификат после того, как Comodo понял, что они не должны были выдавать его в первую очередь.

Вы не можете полагаться на предупреждения вредоносных сайтов Chrome из списка безопасного просмотра Google.

Для исследования этого поста мы использовали сервис под названием Censys.io искать сертификаты для сайтов, которые соответствуют определенным шаблонам. Затем мы нашли другие домены, которые используют те же сертификаты. Домены с общими сертификатами часто связаны между собой и могут иметь одного и того же владельца.

Ниже приведено графическое изображение, показывающее количество фишинговых доменов, которые мы обнаружили в нашем исследовании и которые делятся сертификатами. На рисунке ниже домены, помеченные Chrome как вредоносные, выделены красным. Остальные зеленые. Строки связывают домены, которые разделяют сертификаты SSL.

Как видите, домены в этом списке притворяются либо google.com, либо microsoft.com. Нажмите на картинку для увеличения. Некоторые из них перечислены как вредоносные в браузере Google Chrome. Большинство из них не указаны как вредоносные.

Хорошей новостью является то, что эти домены в конечном итоге окажутся в «безопасном списке просмотра» Google, который Chrome использует для выявления плохих сайтов. Этот список был создан утром в понедельник, 27 марта, и к вечеру некоторые зеленые домены, указанные выше, появились в списке безопасного просмотра Google, и Chrome предупреждал о них. Но это требует времени.

В то время как проект безопасного просмотра, который запускает Google, отлично работает, пользователи Chrome не могут полагаться на него, чтобы надежно идентифицировать вредоносные сайты и выдавать предупреждение.

Что вы должны сделать, чтобы обеспечить безопасность в Интернете?

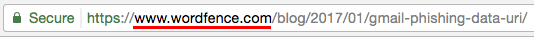

В этом случае лучший способ защитить себя от вредоносных сайтов - это проверить строку местоположения вашего веб-браузера и прочитать полное имя хоста веб-сайта, которое там отображается.

Посмотрите на адресную строку выше. Вы должны увидеть «https://www.wordfence.com/….». При посещении любого веб-сайта, с которым вы планируете обмениваться конфиденциальными данными, проверьте полное имя хоста после «https: //» и перед следующей косой чертой. Если вы не узнаете его или, похоже, в его конце есть какие-то странные вещи, немедленно закройте окно и тщательно продумайте, как вы оказались на этом сайте.

Избегайте кликов по ссылкам, которые привели вас на этот сайт снова

Что может сделать Google Chrome для повышения безопасности?

По моему мнению, Google на самом деле довольно хорошо справляется со своей задачей. Они быстро отреагировали на наши опубликовать ранее в этом году о новой фишинг-атаке Gmail , Они связались с нами и решили проблему.

Chrome должен начать поиск списков отзыва сертификатов в режиме реального времени, чтобы устранить проблему с сертификатом Comodo, который мы показали выше. Использование Chrome для отображения отозванного сертификата как «Безопасного» недопустимо. Тем не менее, выполнение этого приводит к снижению производительности для пользователей Chrome, а также может повлиять на конфиденциальность, поскольку посещаемые веб-сайты отправляются в ЦС во время поиска. Так что это не просто исправить.

Мне бы хотелось, чтобы команда безопасного просмотра Google (GSB) использовала отношения сертификатов, как мы использовали выше, чтобы идентифицировать другие вредоносные домены, которые должны быть в GSB. Они могут быть в состоянии автоматизировать это. Это ускорит время, необходимое для размещения вредоносных сайтов в списке GSB.

Я не думаю, что «Безопасный» указатель в адресной строке Chrome достаточно хорош. Команда Chrome должна учитывать скользящую шкалу, которая учитывает, кто является центром сертификации, сколько доменов имеет один и тот же сертификат, а также возраст домена и его сертификата. Есть и другие сигналы, которые они, вероятно, могут использовать для получения оценки безопасности, а не просто двоичный указатель «Безопасный» или «Незащищенный» для веб-сайтов.

Что может сделать LetsEncrypt для улучшения безопасности?

Команда LetsEncrypt должна начать поиск ключевых слов в приложениях SSL-сертификатов. Это может быть полностью автоматизировано, и LetsEncrypt должен отклонять сертификаты, содержащие такие строки, как «.apple.com.», «.Paypal.com.», «.Google.com.» И другие распространенные шаблоны фишинга.

Они могут внедрить процесс проверки, при котором, если ваш запрос на сертификат отклонен, вы можете подать заявку на токен, который позволит вам в будущем обойти проверку, как только вы докажете, что вам что-то нужно с «.apple.com».

А как насчет других CA, таких как Comodo?

В приведенном выше примере Comodo фактически обнаружил, что сайт является вредоносным, и отозвал сертификат. Поэтому им следует отдать должное за это. Проблема заключалась в том, что Chrome неправильно ищет отозванные сертификаты.

То, как центры сертификации выдают сертификаты, уже давно является предметом дискуссий. Google положил предложение на стол отменить способность Symantec выдавать сертификаты на основе истории плохого поведения ЦС от них. В предложении предлагается немедленно отменить способность Symantec выпускать сертификаты EV (расширенная проверка) и постепенно не доверять обычным сертификатам SSL, выданным ими.

Между создателями браузеров и центрами сертификации ведутся постоянные и оживленные дискуссии о том, как выдавать сертификаты и что является действительным сертификатом.

Распространить слово!

Когда браузеры пытаются улучшить представление о безопасности сайтов, а ЦС пытаются улучшить свои процессы, вы можете помочь защитить сеть, убедившись, что вы действительно смотрите на имя хоста, которое отображается в строке адреса. Вот как выглядит имя хоста. Это подчеркнутая часть URL:

Удостовериться:

- Вы можете увидеть полное имя хоста в строке адреса браузера.

- Вы узнаете все имя хоста.

- Ваш браузер говорит, что ваше соединение зашифровано. Chrome покажет слово «Безопасный».

Поделитесь этим сообщением с теми, кто вам небезразличен. Менее технические пользователи могут увидеть слово «Безопасный» и подумать, что это означает, что сайт «Безопасный». Это не. Объясняя своим друзьям и семье, что такое «имя хоста» в строке адреса, и заставляя их перепроверить его, вы, вероятно, спасете хотя бы одного человека от того, что он стал жертвой фишинг-атаки.

Авторы : Спасибо члену команды Wordfence Шону Мерфи, который провел оригинальное исследование, связывающее вредоносные сайты с помощью их общего сертификата, и разработал визуализацию графиков. Он также создал данные для этого поста. Спасибо Дэну Моену за редактирование.

Похожие

Криптовалютный эфир взлетел на 9% после того, как чиновник SEC заявил, что это не безопасностьВторая по величине криптовалюта в мире выросла в четверг после ключевого чиновника Комиссии по ценным бумагам и биржам дал понять что в глазах агентства это не безопасность. Цифровая валюта эфир вырос на 8,8 процента до максимума в 520,68 доллара, сообщает CoinDesk. Его цена боролась Clickbait - что это? Сейчас объясняю

Это тенденция в польском интернете, а именно пользователи Интернета заново открыли слово «кликбэйт». Слово «клик-приманка» как термин для практики онлайн-порталов функционирует в космосе в течение длительного времени, но лишь недавно оно стало предметом массового автоэротизма, комментирующего практически в каждом месте сети. Мое чувство паука обычно не разочаровывает меня, но, чтобы быть уверенным, что я проверил и согласился, очевидно, что-то уместно. Троян Покемон Го в Google Play

... в Google Play с вредоносным ПО, нацеленным на тренеров покемонов. Наши специалисты обнаружил троян Несколько дней назад и сразу же сообщил об этом в Google. К сожалению, к тому времени вредоносное приложение под названием Guide for Pokémon Go уже было загружено более 500 000 раз. КАК ПОДПИСАТЬ ВЕЩИ РЕБЕНКА ДЛЯ ДОШКОЛЬНИКА И ЧТО?

Как подписать вещи вашего ребенка в детский сад, детскую кроватку или школу? Многие родители уже нашли ответ на этот сложный вопрос. В конце концов, сентябрь давно закончился. Однако сегодня я хотел бы представить вам интересное и совершенно инновационное решение, которое наверняка оценят многие родители, потому что у него много применений, но это момент. Подписание вещей ребенка часто является необходимостью для родителей , и это обязательное требование, которым ребенок Самые важные продукты Google

... что сайты должны анализироваться с точки зрения их содержания. Это очень логичный вывод, поэтому тогдашние интернет-поисковые системы и каталоги сайтов проиндексировали словарь, содержащийся на сайтах. Так что, если мы ищем информацию - например - о Nokia 3310, сайт, который содержит большинство фраз Nokia 3310, вероятно, удовлетворит нас. Проблема в том, что этот простой алгоритм не учитывает качество контента. Легко обмануть поисковую систему, которая работает на Настройка браузеров

... Chrome вы можете использовать собственный профиль. На странице веб-браузеров выберите нужный браузер и нажмите на панели инструментов. В зависимости от семейства выбранного браузера открывается диалоговое окно «Настройки Firefox» или «Настройки Chrome». Для Firefox укажите путь к необходимому файлу profiles.ini и выберите нужный профиль из раскрывающегося списка. Узнайте больше на Ошибки Google Play в LG K10

Иногда, когда вы используете магазин Google Play, может случиться так, что вам придется столкнуться с некоторыми проблемами и ошибками. В следующей статье мы покажем вам, как быстро и эффективно решать наиболее распространенные ошибки в приложении Google Play. Google Play Store Ошибка 403 Эта проблема возникает при попытке загрузить приложение и получить информацию о том, что доступ к этому приложению запрещен. Ошибка 403 обычно появляется, ... вторяются снова и снова. Даже приклеивание, приклеивание, приклеивание, пастирование застряло и повторяло...

... вторяются снова и снова. Даже приклеивание, приклеивание, приклеивание, пастирование застряло и повторялось бесконечно. Хуже всего было, когда я нажимал клавишу удаления, и, прежде чем я смог переключиться в безопасное окно, все абзацы были удалены. Функция отмены имеет свои пределы при отмене повторных нажатий клавиш. Это была не просто моя клавиатура. Моя мышь внезапно перестала бы отвечать. Я подождал несколько секунд, и на экране неизбежно появилось сообщение «Потеряно Вы вошли в свою учетную запись Google с другого устройства? Вы получите уведомление

Google вводит новую функцию, с помощью которой пользователи устройств Android будут уведомлены о входе в свою учетную запись Google с другого устройства. Google вводит новую функцию, с помощью которой пользователи устройств Android будут уведомлены о входе в свою учетную запись Google с другого устройства. Google очень заботится о нашей безопасности. Вот почему он заботится о проверке пользователей. Однако в последнее время двухэтапная стадия немного упростилась, Как изменить IP-адрес в Windows 10

... что мы хотим изменить статический внутренний IP на нашем компьютере. На этот раз мы будем использовать панель управления для входа в эту функцию. После открытия панели управления перейдите на вкладку «Сеть и Интернет», а затем - «Центр управления сетями и общим доступом». Теперь, в правой части окна, мы нажимаем на наше текущее интернет-соединение - сеть Wi-Fi или Ethernet, с которой Apple, чтобы вы могли отключить iPhone замедление программного обеспечения

Apple тормозит ваш старый iPhone, но вы скоро сможете с этим что-то сделать. Сара Тью / CNET После скандала со стороны клиентов Apple заявила в среду, что это добавление функции в предстоящее обновление iOS это позволит им отключить программное обеспечение, которое замедляет работу старых

Комментарии

Как насчет того, чтобы на твоем месте появился робот?Как насчет того, чтобы на твоем месте появился робот? Это идея с двойной , телеприсутствия робот, который работает с iPad. Double - это подставка для iPad на колесиках. «Голова» обеспечивает плотное прилегание к iPad обычного размера, которое вы должны предоставить. IPad подключается к Double через Bluetooth, а камера и микрофон iPad обеспечивают видео и аудио для контроллера. Конечно, вы можете слушать всю музыку, которую хотите, но что, если вы не можете получить доступ к Интернету?

Конечно, вы можете слушать всю музыку, которую хотите, но что, если вы не можете получить доступ к Интернету? Вот почему людям необходимо записывать аудио с YouTube и хранить его в своих портативных аудиоплеерах для последующего воспроизведения. Два условно-бесплатных для записи аудио с YouTube 1. Потоковое аудио-рекордер Первым в списке лучших приложений для записи аудио YouTube является Принимая решение о такой процедуре, вы должны спросить себя - поймет ли наш гость, что означает наша иконка и к какому контенту она приводит?

Принимая решение о такой процедуре, вы должны спросить себя - поймет ли наш гость, что означает наша иконка и к какому контенту она приводит? Если у нас есть сомнения, лучше отказаться от такого изменения. Хорошей практикой является объединение значка с названием ссылки. Благодаря этому мы не оставим Пользователю сомнения в том, куда он пойдет после нажатия на ссылку. Кроме того - на крупных веб-сайтах пользователи часто используют системный поиск содержимого на веб-сайте (CTRL + F в Windows) Если в один прекрасный день появилось много нового контента, Google может посчитать его неестественным занятием и понизить нашу позицию в Интернете, но мы этого не хотим?

Если в один прекрасный день появилось много нового контента, Google может посчитать его неестественным занятием и понизить нашу позицию в Интернете, но мы этого не хотим? Перевод страниц это довольно сложный процесс, поэтому вы не должны использовать автоматические переводчики. Веб-сайт - это наша визитная карточка - если мы переводим переводчика, мы можем отпугнуть потенциальных клиентов. Для кого Если вы используете много разных приложений, вы можете рассмотреть модель с большим объемом оперативной памяти в следующий раз, когда вы купить смартфон Покупаете новый смартфон?

Если в один прекрасный день появилось много нового контента, Google может посчитать его неестественным занятием и понизить нашу позицию в Интернете, но мы этого не хотим? Перевод страниц это довольно сложный процесс, поэтому вы не должны использовать автоматические переводчики. Веб-сайт - это наша визитная карточка - если мы переводим переводчика, мы можем отпугнуть потенциальных клиентов. Для кого Так как же вы не только получаете больше дискового пространства с Windows 10, но и немного ускоряете его работу?

Так как же вы не только получаете больше дискового пространства с Windows 10, но и немного ускоряете его работу? Сначала введите « Компьютер» и выберите диск, на котором установлена Windows 10, из списка « Устройства и накопители» , а затем введите « Свойства диска». Во-вторых, мы выбираем Очистка диска . Я могу сразу заметить, что недавно Windows 10 заняла более 120 МБ пространства для создания миниатюр и использования временных файлов. В Вы действительно не можете опубликовать Fraszki как один том, как традиционные книги напечатаны?

Вы действительно не можете опубликовать Fraszki как один том, как традиционные книги напечатаны? Министерство так сомневается в способности найти то, что студенты должны обсудить? Свободное Чтение. Большинство текстов исходят оттуда, что означает, что они находятся в свободном доступе и могут быть легко найдены без использования министерской стороны. А как насчет текстов, авторские права которых не истекли? Здесь еще интереснее. Поскольку оказывается, что, хотя проект Почему вы не решили сотрудничать с инвестором (или, может быть, он существует за кадром?)?

Почему вы не решили сотрудничать с инвестором (или, может быть, он существует за кадром?)? На данный момент у вас есть доступные данные, опции и на их основе вы принимаете решение. Как вы знаете, таких проектов, как наш, с молодой и амбициозной командой было несколько десятков. Конкуренция, которая была конкурентоспособной в течение многих лет, также снижает шансы на быстрый выход. Мы были полны решимости и верили в возможность динамичного развития Okazje.info. Тогда Большинство пользователей склонны использовать один браузер и придерживаться его в качестве привычного вида игровой площадки, но не упускают ли они лучшее из того, что может предложить Интернет?

Большинство пользователей склонны использовать один браузер и придерживаться его в качестве привычного вида игровой площадки, но не упускают ли они лучшее из того, что может предложить Интернет? Мы уже прошли тот момент, когда вам приходится платить за браузер, и, за исключением Internet Explorer, все, на что мы смотрим, работает на разных вычислительных платформах. Это не тесты или обзоры как таковые; мы просто используем самые современные на данный момент браузеры, чтобы указать, Означает ли это, что его эксплуатационная ценность в несколько раз превышает полезную стоимость среднего автомобиля?

Означает ли это, что его эксплуатационная ценность в несколько раз превышает полезную стоимость среднего автомобиля? Конечно нет - покупая Bugatti, вы платите не только за товар, но и за бренд. Название и домен продукта или предприятия Название является основным элементом построения бренда. Хорошее имя часто дает вам дополнительные очки уже на старте, а плохое имя может стать опорой, особенно для молодой компании и ее продуктов. Аналогично с доменом и, например, с ником Если бы вы занялись своим интернет-магазином сейчас, что бы вы сделали по-другому?

Если бы вы занялись своим интернет-магазином сейчас, что бы вы сделали по-другому? Я стараюсь никогда не оглядываться назад и не сожалеть о том, что было. Я доволен тем местом, где сейчас есть Natural Born Runners - но это место могло бы быть еще лучше, если бы я лучше вкладывал свои деньги. Теперь я знаю, что «выходит из строя», что стоит вводить в предложение, что нужно людям - поначалу я не знал. Глядя на некоторые покупки, я стучу по голове. Я бы также вложил значительные

Что на самом деле означает «безопасный» в браузере Chrome?

Что вы должны сделать, чтобы обеспечить безопасность в Интернете?

Что может сделать Google Chrome для повышения безопасности?

Что может сделать LetsEncrypt для улучшения безопасности?

А как насчет других CA, таких как Comodo?

Что на самом деле означает «безопасный» в браузере Chrome?

Что вы должны сделать, чтобы обеспечить безопасность в Интернете?

Что может сделать LetsEncrypt для улучшения безопасности?

А как насчет других CA, таких как Comodo?

КАК ПОДПИСАТЬ ВЕЩИ РЕБЕНКА ДЛЯ ДОШКОЛЬНИКА И ЧТО?